Netzwerk-Security: Zertifikate ermöglichen gesicherte Verbindungen

PLCnext Technology-Steuerungen sind mit Remoting-Zertifikaten ausgestattet. Beim Verbindungsaufbau zwischen der Steuerung und PLCnext Engineer muss sich die Steuerung bei PLCnext Engineer mit Hilfe dieses Zertifikats, welches exklusiv zu dieser Steuerung gehört, authentifizieren. PLCnext Engineer verifiziert dann die Gültigkeit dieses Zertifikats.

Diese Authentifizierung erlaubt das Herstellen eines gesicherten Kanals (innerhalb einer sogenannten Security-Domäne). Die Authentifizierung erfolgt automatisch bevor der Dialog zum Anmelden bei der Steuerung erscheint (siehe Thema "Netzwerksicherheit:"Authentifizierung mit Benutzerrolle und Kennwort").

| Weitere Infos

Weitere Informationen zu Zertifikaten finden Sie im Thema "Security-Begriffe und Hintergrundinformationen". |

| Hinweis

Durch diese Art der Absicherung von Kommunikationsverbindungen kann PLCnext Engineer auch Man-in-the-Middle-Angriffe zwischen sich und der PLCnext Technology-Steuerung erkennen. Wird solch ein Angriff erkannt, haben Sie die Wahl, die Verbindung entweder zu beenden oder fortzusetzen (sofern die Verletzung der Kommunikation beabsichtigt oder zur Unterstützung der gewählten Netzwerkarchitektur sogar notwendig ist). |

Die Verbindung wird nur hergestellt, wenn das Zertifikat als gültig erkannt wird. Scheitert die Authentifizierung, kann keine gesicherte Kommunikationsverbindung hergestellt werden. Damit Sie sich trotzdem anmelden können, können Sie PLCnext Engineer anweisen, eine ungesicherte Verbindung aufzubauen. Lesen Sie hierzu den Abschnitt "Akzeptieren eines abgelehnten Steuerungszertifikats...". Andernfalls ist die Anmeldung nicht möglich.

Benutzerspezifische Zertifikate anstelle des Phoenix Contact-Zertifikats

Im Auslieferungszustand ist jede PLCnext Technology-Steuerung mit einem herstellerdefinierten Zertifikat ausgestattet, welches von Phoenix Contact ausgestellt wurde (gemäß der Norm IEEE 802.1AR).

Dieses herstellerdefinierte Gerätezertifikat kann in der Steuerung durch ein benutzerspezifisches Zertifikat ersetzt werden, das vom Besitzer des Geräts (als Certificate Authority, siehe Abschnitt "CA-signierte Zertifikate vs. selbst-signierte Zertifikate") konfiguriert und ausgestellt werden kann.

| Weitere Infos

Schlagen Sie im Handbuch der Steuerung nach, ob die eingesetzte Steuerung die Verwendung eigener Zertifikate unterstützt und wie Sie Zertifikate ersetzen. Im Thema "Security-Einstellungen der Steuerung (via WBM)" finden Sie weitere Informationen über die notwendigen Schritte zum Ersetzen des Zertifikats in der Steuerung. |

Nachdem Sie ein eigenes Zertifikat in der Steuerung installiert haben (oder eine hierarchische Zertifizierungsstruktur), muss PLCnext Engineer entsprechend angepasst werden, wie nachfolgend beschrieben. Zur Validierung Ihres kundenspezifischen Steuerungszertifikats müssen Sie das entsprechende Prüfzertifikat in PLCnext Engineer hinterlegen.

| Hinweis

Falls Sie eine hierarchische Zertifizierungsstruktur implementiert haben, müssen Sie alle im Zertifikatspfad enthaltenen Zertifikate auf der Steuerung installieren. Dazu gehören die Gerätezertifikate selbst, alle Ausstellerzertifikate und der Trusted Anchor (das Wurzelzertifikat). Weitere Informationen finden Sie im Abschnitt "Security-Begriffe und Hintergrundinformationen". |

Steuerungszertifikate in PLCnext Engineer hinzufügen, entfernen, aktivieren/deaktivieren

| Hinweis

Das Hinzufügen/Entfernen und Aktivieren/Deaktivieren von Steuerungszertifikaten ist nur möglich, nachdem Sie PLCnext Engineer mit Windows-Administratorrechten gestartet haben und solange kein Projekt geöffnet ist. |

Um ein im Gerät installiertes Steuerungszertifikat als gültig bewerten zu können, muss PLCnext Engineer dieses Zertifikat kennen. Dazu muss es in PLCnext Engineer hinzugefügt werden.

| Hinweis

Falls Sie in Ihrer Applikation eine hierarchische Zertifizierungsstruktur implementiert haben, muss mindestens der Trusted Anchor (das Wurzelzertifikat) des Zertifikatspfades verfügbar sein. Basierend auf dem Trusted Anchor (Wurzelzertifikat) kann PLCnext Engineer den gesamten Zertifizierungspfad inklusive aller Ausstellerzertifikate validieren. Weitere Informationen finden Sie im Abschnitt "Security-Begriffe und Hintergrundinformationen". Indem Sie nur den Trusted Anchor (ohne die Ausstellerzertifikate des Pfades) installieren, vermeiden Sie unnötige Nachinstallationen in PLCnext Engineer im Fall einer Veränderung der Zertifizierungshierarchie des Gerätezertifikats (z.B. durch Einfügen oder Ersetzen beliebiger, durch eine Sub-CA signierter Ausstellerzertifikate). |

Nehmen Sie im 'Optionen'-Dialog folgende Einstellungen vor: Wählen Sie in PLCnext Engineer 'Extras > Optionen' und dann die Kategorie 'Administration > Trust Stores (Vertrauensspeicher)'.

- Um ein Steuerungszertifikat hinzuzufügen, klicken Sie rechts auf 'Device Communication' (Gerätekommunikation). Klicken Sie auf 'Hinzufügen'. Suchen Sie anschließend nach der gewünschten Zertifikatsdatei, wählen eine oder mehrere Dateien aus und klicken auf 'Öffnen'. Für jedes eingefügte Zertifikat werden der Aussteller (Erzeuger), die Seriennummer und der Inhaber (Besitzer) angegeben.Nach dem Hinzufügen eines Steuerungszertifikats wird dieses automatisch zur Verwendung aktiviert, d.h. das Kontrollkästchen am Zeilenanfang ist markiert.

- Zum Entfernen eines oder mehrerer Steuerungszertifikate wählen Sie die gewünschten Zeilen in der Zertifikateliste aus und klicken dann auf 'Entfernen'.Das Entfernen eines Zertifikats aus PLCnext Engineer löscht nicht die Zertifikatsdatei von Ihrem Computer.

- Für jedes Steuerungszertifikat ist am Beginn der Zeile ein Kontrollkästchen vorhanden. Über dieses Kontrollkästchen aktivieren oder deaktivieren Sie das Zertifikat. PLCnext Engineer verwendet nur Zertifikate, deren Kontrollkästchen markiert ist.

Ein abgelehnten Steuerungszertifikats in PLCnext Engineer akzeptieren (unbestätigtes Zertifikat)

Wenn Sie in der Steuerung ein eigenes Zertifikat installiert haben ohne anschließend PLCnext Engineer, wie oben beschrieben, anzupassen, scheitert die Verifizierung mit Hilfe des Phoenix Contact Trusted Anchor (Wurzelzertifikats) und das Zertifikat wird nicht mehr als vertrauenswürdig erachtet. Es kann dann keine gesicherte Kommunikationsverbindung zur Steuerung hergestellt werden.

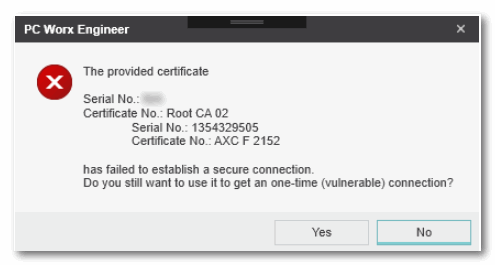

In diesem Fall erscheint in PLCnext Engineer ein Warndialog, sobald Sie versuchen mit der betreffenden Steuerung zu verbinden.

Indem Sie in diesem Dialog auf 'Ja' klicken, instruieren Sie PLCnext Engineer, die Kommunikationsverbindung trotz des abgelehnten Zertifikats herzustellen. Es öffnet sich dann die Anmeldemaske zur Eingabe einer Benutzerrolle und des zugehörigen Kennworts.

Das Schildsymbol in der ANLAGE symbolisiert die akzeptierte "ungesicherte" Verbindung wie folgt:

| Hinweis

Die Akzeptanz gilt nur für die aktuelle Session/Verbindung (einmalige Akzeptanz). Nach dem Trennen der Verbindung erscheint beim erneuten Verbinden wieder der Dialog zum Akzeptieren. |